Фокус от хакеров. Как легко взламывают интернет-банки россиян

Почти половина россиян используют интернет-банк для управления своими счетами. При этом мало кто задумывается, что рискует стать жертвой хакеров, а такой риск есть. По прогнозам экспертов, количество атак на интернет-банки в 2019 году увеличится. Особенную активность злоумышленники будут проявлять в период праздников. Как защитить свой личный кабинет, разбирался Лайф.

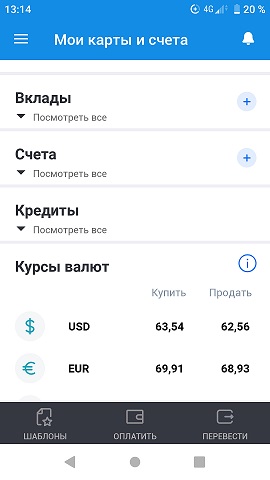

По данным Центробанка, доля пользователей онлайн-приложений кредитных организаций увеличилась с 31,5% в 2017 году до 45,1% в 2018-м. Личный кабинет на сайте банка позволяет совершать платежи и переводы, открывать вклады и оставлять заявки на кредиты дистанционно — без посещения отделений. Впрочем, при работе с онлайн-приложением кредитной организации нужно быть начеку: взломы интернет-банков являются одним из векторов атак хакеров. Ущерб от их действий снизился: в 2018 году, по данным ЦБ, они украли у россиян 76,5 млн рублей, тогда как годом ранее — 1,08 млрд. Но несмотря на снижение потерь от действий кибермошенников, клиентам банков уже стоит подготовиться к следующему году: специалисты по кибербезопасности ожидают увеличения активности злоумышленников.

Количество атак с целью хищения средств у россиян будет расти, считает директор департамента информационной безопасности банка «Открытие» Владимир Журавлёв. По его словам, это связано с увеличением числа клиентов, которые пользуются дистанционными сервисами: как банковскими, так и другими (госуслуги, интернет-магазины, заказы билетов, школьные порталы). Особенно мошенники активизируются с 30 декабря по 8 января, когда бдительность пользователей усыплена, отметили в компании Attack Killer.

— Любые большие праздники или крупные события — Новый год, чёрная пятница или, допустим, чемпионат мира по футболу сопровождают всплески преступности в Интернете, — констатировал замруководителя лаборатории компьютерной криминалистики Group-IB Сергей Никитин. — Хакеры используют любые способы, чтобы заработать. К сожалению, большинство пользователей становятся их жертвами из-за собственной невнимательности и халатности.

Фото © Shutterstock Inc

Специалисты по кибербезопасности предупреждают, что в 2019 году кибермошенники будут использовать уже обкатанные схемы взлома интернет-банков: фишинг, трояны, социальную инженерию и DDOS-атаки.

Основной вектор атак хакеров связан с фишингом, отметил Сергей Никитин. При нём на электронную почту жертвы приходит письмо со ссылкой, которая имитирует интерфейс кредитной организации. Часто подобные ссылки публикуются на различных форумах. Если клиент переходит по ним, у него выманивают логин-пароль для входа в онлайн-кабинет на сайте банка. По данным Group-IB, ущерб от фишинга во втором полугодии 2017-го — первом полугодии 2018-го составил 250,9 млн рублей. При этом ежедневно фиксируется примерно 1274 подобных атак, констатировал Сергей Никитин.

— Всего выручка фишинговых ресурсов, использующих бренды известных банков и компаний, в среднем за месяц работы составляет 3 млн рублей, — рассказал эксперт. — Посетителями таких сайтов ежемесячно становятся около 200 тыс. человек.

Чтобы не пострадать от подобного мошенничества, нельзя переходить по ссылкам из писем с незнакомых адресов, советуют в компании Positive Technologies. По словам специалистов организации, чтобы попасть на ресурс финансового института, нужно вбить прямой адрес его сайта в браузере и отследить, чтобы тот работал в защищённом режиме (с протоколом https).

Если вы давно не обновляли антивирусы на ПК, мошенники могут взломать ваш интернет-банк с помощью вредоносных программ (как правило, троянов). Благодаря им злоумышленники получают доступ к экрану ПК и могут перехватить ваши логин и пароль от личного кабинета на сайте банка. Также трояны помогают хакерам своровать куки (идентификатор сессии в онлайн-банке) и получить доступ к вашему счёту. По словам Сергея Никитина, схема также будет популярной, в частности, в праздники.

— Пользователи могут скачать и открыть новогоднюю открытку или установить приложение-агрегатор купонов и скидок, за которыми скрываются трояны или вирусы ПК, — пояснил эксперт.

Чтобы не стать жертвой этого способа атак, в Positive Technologies рекомендуют устанавливать и регулярно обновлять антивирусы.

Третий метод захвата доступа в личный кабинет клиента банка — социальная инженерия. Хакер может позвонить вам, представиться сотрудником IT-департамента кредитной организации и попросить логин-пароль для входа в онлайн-приложение под любым предлогом. Например, мошенник может сказать, что сейчас идёт обновление базы клиентов, которые используют интернет-банк.

— Существует целенаправленная и широковещательная социальная инженерия, — отметил директор департамента безопасности Московского кредитного банка Вячеслав Касимов. — В первом случае хакеры получают как минимум контактные данные пользователей интернет-банка и адресно выманивают у них логин-пароль для входа в онлайн-кабинет, представляясь теми же сотрудниками службы безопасности кредитной организации. При втором сценарии мошенники занимаются прозвоном базы номеров или отправкой СМС-сообщений о проблемах с доступом в интернет-банк и просьбой перезвонить по определённому телефону. Когда клиент сделает это, у него выманивают логины и пароли.

Также хакер может попросить вас сгенерить якобы тестовые транзакции в личном кабинете, после чего средства уйдут со счёта. На протяжении первой половины 2018 года доля атак с помощью социальной инженерии составляла около 30%, указали в Positive Technologies.

Чтобы не попасть на удочку злоумышленников, необходимо помнить, что логин-пароль от интернет-банка нельзя сообщать третьим лицам. Сотрудники кредитных организаций никогда не запрашивают у клиентов подобную информацию, отмечают в Positive Technologies.

Кроме того, кибермошенники могут устроить DDOS-атаку на ваш интернет-банк, чтобы скрыть уже совершённые хищения, отметила управляющий партнёр аудиторской компании 2К Тамара Касьянова. Если вы не можете зайти в онлайн-приложение, постарайтесь проверить состояние счёта другим способом — например, обратитесь в банк, советует Тамара Касьянова. Возможно, злоумышленники уже увели деньги и с помощью DDOS-атаки заметали следы, пояснила она.

Специалисты по кибербезопасности рекомендуют при работе с интернет-банком применять дополнительные способы безопасности. В частности, советуют использовать для входа в личный кабинет одноразовые пароли, приходящие на телефон. Для доступа в интернет-банк лучше сгенерить не примитивный пароль, а набор цифр и букв, включая заглавные, указал директор по развитию бизнеса «БКС премьер» Антон Граборов. По его словам, нужно регулярно менять пароль, но в реальности это делают единицы банковских пользователей.

Необходимо обращать внимание на название кредитной организации и её сайт, когда вы вводите её адрес в браузере, добавил он. Даже одна ошибка в символе может привести вас на ресурс мошенников, констатировал Антон Граборов. По его словам, дополнительно необходимо установить лимиты на переводы между счетами: это спасёт от потери всех средств в случае взлома личного кабинета. Самый простой и удобный способ контролировать всё, что происходит с вашими финансами, — подключить СМС-оповещение или push-уведомления, чтобы информация обо всех транзакциях приходила на телефон, позволяя всегда держать руку на пульсе.

Клиентам банков нужно проявлять повышенную бдительность при работе с онлайн-приложениями кредитных организаций, особенно в начале 2019 года. Новогодние каникулы — привлекательное время для разного рода кибератак, так как в банках — только дежурный персонал, остальные в отпусках и все сильно расслаблены.

Взлом онлайн-банка

Взлом онлайн-банка — получение доступа к денежным счетам граждан с помощью вредоносных программ или мошеннических действий через несанкционированный доступ к системе дистанционного банковского обслуживания (ДБО).

Банки стараются предложить своим клиентам эффективные механизмы управления счетом и личным кабинетом, удобно организовать финансовое взаимодействие клиентов с их контрагентами. Для этого разрабатываются специальные веб-приложения, которые и позволяют производить манипуляции с активами, хранящимися в банке. Совокупность веб-сервисов, которые предоставляют возможность не только получать справочную информацию по счетам, но и давать банку поручения о движении денежных средств, называются онлайн-банкингом.

Однако скорость, с которой выпускаются новые продукты, может сыграть негативную роль. Если при разработке веб-приложения не было уделено достаточно внимания безопасности, то посторонние злоумышленники вполне могут вмешаться в работу онлайн-банкинга и ограбить его клиентов. Таким образом, взлом онлайн-банкинга — это выполнение злоумышленниками несанкционированных транзакций от имени клиента.

При этом банк имеет ограниченное влияние на клиента в части обеспечения безопасности. Например, он не может научить людей правильно хранить пароли от системы онлайн-банкинга или электронные сертификаты, проверять свои компьютеры на наличие вредоносных программ и выявлять другую нежелательную активность. Поэтому в договорах с банком обычно указано, что ответственность за несоблюдение требований безопасности лежит на клиенте, а это, в свою очередь, не позволяет последнему получать возмещение убытков после инцидентов ИБ. Поэтому компании и физические лица, выбирая банк с возможностью дистанционного обслуживания, должны проверять, какие инструменты защиты он может им предоставить.

Классификация и способы взлома онлайн-банка

Методы взлома онлайн-банкинга аналогичны вариантам взлома любого веб-приложения:

Жертвы взлома онлайн-банка

Основным объектом воздействия в данном случае является веб-приложение банка. Впрочем, кредитные организации и их сотрудники уже весьма квалифицированны (как в информационных технологиях, так и в ИБ), поэтому хакеры обычно атакуют слабое звено — клиентов или их компьютеры. В большинстве случаев эти операции оказываются более эффективными, чем воздействие на информационную систему банка. Впрочем, вполне возможна атака на банк через клиента — например, с помощью вставки вредоносного кода во вполне легальную и предсказуемую переписку с ним.

Пользователю клиентской программы онлайн-банкинга важно понимать, что происходит с приложением, когда совершается транзакция: любые подозрительные действия стоит расценивать как попытку мошенничества. Рекомендуется не вводить идентификационную информацию в подозрительные формы, проверять надежность HTTPS-соединения и контролировать активность других приложений. Также стоит иметь второй фактор аутентификации, независимый от веб-приложения — например, получение одноразовых паролей по SMS. Кроме того, стоит открывать приложение из закладок, а не по ссылкам из присылаемых сообщений.

Источники атак на онлайн-банки

Злоумышленники охотятся за идентификационными данными банковских веб-приложений, чтобы попытаться получить доступ к деньгам клиентов. Проблема усугубляется тем, что изначально протокол HTTP не был рассчитан на создание защищённых приложений — в основном он служил для показа отдельных страниц. Механизмы, обеспечивающие целостность транзакций и сессий, появились в нем недавно и являются необязательными расширениями. Таковы, в частности, сookie-файлы, которые как раз и предназначены для сохранения информации о сеансах связи. В то же время воровство этих идентификаторов позволяет злоумышленникам вмешиваться в работу приложения и совершать несанкционированные действия. Разработчикам систем онлайн-банкинга необходимо иметь это в виду.

При этом средства защиты на стороне банка могут потребовать весьма больших ресурсов. Даже простой переход всего сайта на защищённый вариант протокола HTTPS является сложной задачей, не говоря уже о нагрузке, которую создаёт шифрование при его массовом использовании. Традиционно защиту распространяют только на наиболее значимые места веб-приложений, а остальная (порой большая) часть остаётся незащищённой. Современные браузеры имеют визуальные метки для оценки защищённости соединения, и пользователи должны за ними следить.

Кроме того, всплывающие окна и другие элементы веб-интерфейса не всегда имеют визуальную атрибутику самого сайта — пользователь не может достоверно определить, к какому сайту какое окно относится, что позволяет злоумышленникам открывать поверх страниц банков собственные запросы идентификационной информации, которые сложно визуально отличить от легитимных. Обман пользователя с помощью манипуляций с веб-интерфейсом создаёт угрозу для веб-приложений, требующих защиты от утечки важной информации. Именно в этой плоскости идёт соревнование между разработчиками приложений, которые пытаются предложить пользователям новые инструменты защиты, и хакерами, придумывающими новые методы обхода этих инструментов. Наиболее эффективным методом сейчас является выход за пределы веб-интерфейса с помощью SMS-уведомлений и контрольных звонков, но хакеры уже начинают адаптировать и эти механизмы для своих целей.

Анализ риска

Защищать онлайн-банк нужно с двух сторон — самого банка и клиента. Основная цель защиты со стороны банка — выявить и блокировать попытки манипулирования веб-приложением и передаваемым трафиком. Лучше всего использовать для этого защищённый протокол HTTPS, для чего стоит установить обратный прокси-сервер, который будет заниматься расшифровкой трафика пользователей. Иногда такие прокси-серверы также выполняют функции надёжной аутентификации пользователей и идентификации устройств, выполняют функции Web Application Firewall (WAF). Они же могут решать задачи по балансировке нагрузки, оптимизации загрузки приложений и другие, не связанные прямо с безопасностью, но полезные для оптимизации веб-приложений. Хорошей практикой является предложение клиентам технологии двухфакторной аутентификации с помощью специальных аппаратных токенов, распознавания лиц и голоса, одноразовых паролей, присылаемых по SMS, и других методов. Хорошо, если клиент может самостоятельно выбрать наиболее удобный и приемлемый по стоимости метод дополнительной аутентификации.

Отдельно стоит упомянуть о механизмах проверки на манипулирование средой исполнения браузера. Для этого можно использовать, например, технологию SSL-антивируса — специального скрипта, сканирующего окружение пользователя на предмет обнаружения вредоносной активности. Кроме того, можно фиксировать отпечаток оборудования, с которого пользователь загружает веб-приложение. Если он заходит с устройства, которое раньше не применял, то стоит попросить его пройти дополнительную проверку и указать это устройство как собственное. Некоторые производители средств защиты предлагают подобные инструменты контроля пользовательской среды исполнения веб-приложения.

Для клиентов важно обеспечить защиту от вредоносной активности: проверять своё устройство антивирусом, работать с сайтом банка в защищённом режиме, предпочтительно — из браузера с минимальным набором дополнений. Также нелишним будет использование двухфакторной аутентификации, при которой злоумышленник не сможет войти в онлайн-банк даже при краже пароля. Полезно каждый раз не лениться и проверять правильность написания имени банка в сертификате HTTPS, а также конструкцию URL, чтобы она не была слишком сложной и обременённой дополнительными параметрами; это позволяет сделать любой браузер. Некоторые антивирусы могут выполнять эту работу за клиента и предлагают подключаться к сайтам банков с проверкой их подлинности. Например, у «Лаборатории Касперского» такой режим называется «Безопасные платежи». Следует отметить, что клиент сам отвечает за свои деньги, поэтому стоит выбирать банки, которые заботятся о безопасности своих веб-приложений: имеют дополнительные функции по строгой двухфакторной аутентификации, предлагают механизмы контроля среды исполнения, работают полностью в защищённом режиме, то есть используют в своей работе инструменты, которые описаны выше в этом разделе.

Успешный вход: как воруют деньги через мобильный банк

Хакеры и мошенники осваивают новые способы атаковать пользователей мобильного банкинга. Одни используют уязвимости банковских приложений. Другие — старую добрую социальную инженерию. К звонкам «службы безопасности» и просьбам вернуть переведенные «по ошибке» средства добавляются всё новые способы обмана. Насколько безопасны приложения банков, как защитить свой аккаунт, и можно ли вернуть деньги в случае их кражи, выясняли «Известия».

Слабое шифрование

Хотя на первый взгляд банковские приложения достаточно надежно защищены, багов в них всё равно достаточно. К ним, например, эксперты относят отсутствие проверки на получение прав привилегированного пользователя (root-прав) на самом устройстве, а также слабое шифрование данных при их передаче между сервером и устройством.

Как поясняет Александр Зубриков, руководитель направления информационной безопасности ITGLOBAL.COM, отсюда и популярность MitM-атак (когда злоумышленник тайно ретранслирует и при необходимости изменяет связь между двумя сторонами, которые считают, что непосредственно общаются друг с другом).

Одна из уязвимостей, которую наиболее часто эксплуатируют хакеры, — хранение аутентификационных данных в коде приложения в открытом виде.

— Слабые места банковских приложений связаны с окружением на устройстве и интеграцией с технологией Deep-links. Данная технология позволяет определить, как открывать ссылку: в браузере или приложении. Эксплуатация Deep-links со стороны хакеров позволяет им производить не предусмотренные приложением запросы и проникать в его защищенный контур, — поясняет Тимурбулат Султангалиев, директор практики информационной безопасности компании AT Consulting (входит в Лигу цифровой экономики).

Распространенная уязвимость на стороне банка — отсутствие строгой валидации запросов от мобильного приложения к серверам банка. В итоге злоумышленники могут установить фальшивый сертификат на устройство клиента и подделать в запросе счет получателя перевода, таким образом получая доступ к денежным средствам клиентов.

При этом, если отсутствует строгий запрет на сторонние сертификаты или их валидация, банк сочтет запрос легитимным и отправит деньги клиента мошенникам, поясняет руководитель службы информационной безопасности Servicepipе Никита Прохоренко. По его словам, чаще всего к взломам приводит отсутствие политики полного недоверия, когда устройство должно «доказать», что имеет права на такого рода запросы, и то, что запрос действительно отправлен клиентским приложением.

Аутентификация пользователя

Вопросы у специалистов по-прежнему вызывает и система верификации пользователя при входе в приложения. К основным рискам мобильных банковских приложений они относят незащищенную операционную систему и отсутствие двухфакторной аутентификации (отдельного ПИН-кода для запуска).

Как поясняет Евгений Суханов, директор департамента информационной безопасности компании Oberon, в открытых операционных системах Android есть возможность вносить изменения в мобильное приложение либо перехватить его соединение с банком вредоносным ПО. Оно впоследствии сможет осуществлять платежи через зараженное приложение, включая отправку подтверждающих СМС.

Вообще, верификация платежей и самого пользователя, по мнению многих экспертов, — наиболее уязвимое место банковских приложений, даже при наличии двухфакторной идентификации через СМС. Как отмечает Павел Катков, владелец IT-legal компании «Катков и партнеры», СМС-сообщение, как правило, приходит на тот же телефон, на котором стоит взламываемое банковское приложение.

Более надежной специалисты считают двухфакторную аутентификацию с использованием разных устройств: когда мобильное приложение установлено на одно устройство (телефон, планшет), а подтверждение об операции приходит на другое устройство.

Пароли и сторонние приложения

Впрочем, взлом приложений для обмана клиентов кредитных организаций используется всё же не так часто — на первый план выходит по-прежнему социальная инженерия. Львиная доля мошенничеств реализуется при помощи получения кодов и паролей.

— Большинство взломов происходит, когда мошенники связываются с потенциальной жертвой под видом службы безопасности банка, под видом сотрудников банка и получают СМС-код, номер карты и защитный код, — указывает Роман Хорошев, основатель краудлендинговой платформы «Джетленд».

Нередко злоумышленники (используя, например, всё тот же звонок «из службы безопасности банка»), убеждают жертв установить на устройство специальное ПО, позволяющее «расшарить» происходящее на экране смартфона, например, TeamViewer или AnyDesk.

— После установки программы мошенники могут проводить операции от имени клиента, напрямую подключившись к его устройству. Отличить действия мошенника, выдающего себя за реального клиента, становится сложно, но по-прежнему возможно — например, используя поведенческий анализ, — отмечает Дмитрий Стуров, исполнительный директор, начальник управления информационной безопасности банка «Ренессанс Кредит».

Как рассказал Юрий Орлов, директор по информационной безопасности QBF, доля операций, так или иначе связанных с социальной инженерией, в 2020 году составила 64% от общего числа случаев мошенничества. Вырос и средний чек подобных «транзакций» — с 7,6 тыс. до 8,6 тыс. рублей. В большинстве случаев пользователи добровольно предоставляют свои данные третьим лицам.

Что делать

Чтобы минимизировать риск, эксперты советуют следовать базовым правилам, главное из которых — никогда не сообщать персональную и личную информацию звонящим из «колл-центров» и всегда перезванивать в сам банк. Не стоит хранить критичные данные (финансовую информацию, аутентификационные и персональные данные) непосредственно на мобильном устройстве. Не надо использовать слишком простые и повторяющиеся пароли.

Рискованным эксперты считают и повышение уровня привилегий в ОС устройства: установку джейлбрейка в iOS или root-прав для Android. И рекомендуют внимательно следить за тем, какому приложению открывается доступ к данным, и к каким именно.

Стоит помнить и том, что если деньги украдены по вине пользователя или по его оплошности (как и происходит чаще всего), то банк вряд ли вернет средства. Так, по закону банк обязан вернуть деньги, если клиент уведомил о подозрительной операции в течение суток с момента ее совершения. Но при этом он не должен нарушить правила безопасности — в частности, не сообщать никому данные карты и пароли.

— В арсенале банков сегодня большой комплекс средств и механизмов защиты от кибермошенников, но банки не могут отвечать за то, какое ПО загружает на свой телефон или другое устройство клиент, или как-то это контролировать, — указывает директор департамента информационной безопасности МКБ Вячеслав Касимов.

Эксперты назвали основные способы взлома российских банков

Хакерам требуется в среднем пять дней на проникновение во внутреннюю сеть российского банка, а если злоумышленник действует изнутри, то всего за два дня он способен получить полный контроль над инфраструктурой кредитной организации. К такому выводу пришли специалисты компании в сфере информационной безопасности Positive Technologies по итогам серии тестов на степень защищенности банков от хакерских атак. Тесты проводились в десяти кредитных организациях из топ-50 по активам, относящимся к разным размерным категориям. Их названия не раскрываются.

Специалисты, по словам представителя Positive Technologies, имитировали 18 атак: в восьми случаях атака на банк совершалась извне, то есть «хакеры» использовали только общедоступные данные, например сайт банка или неправильно настроенную базу данных, в десяти — атаковали изнутри банка, то есть хакер оказался в здании банка и получил доступ к розетке, Wi-Fi-сети и так далее или же благодаря атаке извне получил доступ к пользовательским данным банковского сотрудника. Методы социальной инженерии в тестах не использовались.

В большинстве тестов задача «похитить» денежные средства из банка не ставилась, но в трех случаях демонстрация возможности такого хищения стала дополнительной целью и она была достигнута, указывает Positive Technologies.

Проблема QWERTY и 123456

Подавляющее большинство успешно подобранных в ходе тестов паролей были составлены предсказуемым образом: при имитации атаки из интернета половина приходилась на различные комбинации месяца или времени года с цифрами, обозначающими год, например, Fduecn2019 (латинский набор слова «август») или Зима2019, на втором месте по распространенности оказались пароли типа 123456, 1qaz! QAZ, Qwerty1213.

Во внутренней инфраструктуре каждого второго банка использовались различные словарные комбинации для паролей, например, admin123, или пароли, состоящие из соседних клавиш, такие как QAZ2wsx. В рамках одного домена могло быть множество, вплоть до нескольких сотен, пользователей с одинаковым паролем, так в одном из банков было подобрано более 500 учетных записей с паролем qwerty123 для доменных учетных записей.

Что выявили атаки снаружи

Новое тестирование показало, что хакеры могут проникнуть из интернета в локальную сеть семи из восьми банков. Общий уровень защищенности шести банков от хакерских атак специалисты оценили как крайне низкий, одного банка как низкий. И только один банк получил оценку выше среднего.

Хакеры могут использовать несколько различных способов для проникновения в локальную сеть банка: в среднем злоумышленнику для этого требуется всего два шага (максимум — пять; минимум — один). В одном из банков эксперты Positive Technologies обнаружили следы более ранней реальной хакерской атаки, которую банк не смог выявить.

В большинстве случаев (44%) хакеры могут попадать во внутреннюю сеть банка через уязвимость веб-приложений. Для такой атаки, например, необходимо иметь личный кабинет в банке, доступ к которому хакер может получить путем подбора паролей реальных пользователей. В некоторых системах также можно просто зарегистрировать нового пользователя, используя встроенные механизмы приложения.

В 25% случаев хакеры попадали во внутреннюю сеть банка с помощью подбора учетной записи сотрудника организации для удаленного управления, еще в 25% использовали недостатки конфигурации с уязвимостями программного обеспечения, в оставшихся 6% — «уязвимости нулевого дня» (недостатки в ПО или вирусы, против которых еще не разработаны защитные механизмы).

В четырех банках специалистам удалось скомпрометировать учетные записи сотрудников (подключиться к почтовому ящику этого сотрудника, читать его почту и отправлять письма от его имени), еще в четырех — установить контроль над веб-приложением, в трех — провести атаки на посетителей сайтов, в двух — установить контроль над веб-сервером.

Что удалось при атаках изнутри

Семь из десяти внутренних атак по получению контроля над инфраструктурой стали успешным продолжением атак из интернета, указывается в отчете Positive Technologies. В среднем атака изнутри на банк состояла из восьми шагов (минимально — два, максимально — 15). Тестирование показало, что хакеры могут получить доступ к банкоматам, рабочим станциям топ-менеджеров, серверам карточного процессинга, центрам управления антивирусной защитой.

Большинство выявленных векторов для атак изнутри были сложны в реализации, указали эксперты, девять из них характеризовались высокой сложностью, пять — средней, а еще пять — низкой. «Для проведения сложной атаки злоумышленнику необходимо обладать высокой квалификацией и понимать, как обойти различные системы защиты. При этом в восьми банках существовал одновременно и альтернативный способ атаки, более простой в реализации, для которого нарушителю достаточно было бы обладать базовыми навыками, использовать общедоступные инструменты и эксплойты (программы, использующие уязвимости в ПО)», — подчеркивают авторы исследования.

Большинство успешных атак (49%) удалось реализовать с помощью легитимных действий в системах (разрешенные действия, которые позволяли получать несанкционированный доступ или нужную информацию). В 14% использовался подбор учетных данных сотрудников банка, в 13% — архитектурные особенности операционной системы.

Насколько защищены банки

Ведущий антивирусный эксперт «Лаборатории Касперского» Сергей Голованов считает, что крупные российские банки «очень хорошо защищены от кибератак» и постоянно совершенствуют свои системы безопасности. Но зачастую злоумышленники используют уязвимости в бизнес-приложениях, которые разработала сама организация, а также в необновленных версиях широко использующегося ПО, объясняет он: «Например, в конце 2019 года мы расследовали серию атак, где использовалась уязвимость в VPN-решениях. Несмотря на то что брешь была обнаружена еще весной 2019 года, многие компании не установили необходимое обновление, чем и воспользовались злоумышленники». Кроме того, хакеры атакуют партнеров и поставщиков банков, где могут не соблюдаться базовые правила кибербезопасности.

В прошлом году информации об успешных целевых атаках на российские банки вообще не появлялось, не согласен с выводами исследования директор департамента информационной безопасности банка «Открытие» Владимир Журавлев. Если бы злоумышленники действительно могли бы проникать в сеть банков за пять дней, то банки регулярно теряли бы огромные деньги в результате подобных атак, говорит он.

Хакеры с большей степенью вероятности будут атаковать не банки, а напрямую их клиентов, уверен директор департамента информационной безопасности Росбанка Михаил Иванов: риски атаки на кредитные организации (даже не с самыми зрелыми системами безопасности) для злоумышленников всегда выше.

Уровень готовности банков к инцидентам в сфере кибербезопасности вырос за прошлый год, говорит глава лаборатории компьютерной криминалистики Group-IB Валерий Баулин. Отрасль «старается работать на опережение, используя инструменты раннего предупреждения кибератак», добавляет он: речь идет не только о технологической инфраструктуре, но и об уровне компетенции сотрудников.

Из-за улучшения банками систем безопасности русскоязычные группировки хакеров все чаще атакуют зарубежные кредитные организации, отмечает Голованов: они переключаются на банки в Азии, Африке и Латинской Америке. Об этом же сообщали и специалисты Group-IB: отработав техники взлома на домашних регионах, хакеры пошли дальше. С другой стороны, российским банкам стоит ждать атак от нового поколения взломщиков, отмечали в компании.