Электронная цифровая подпись. Формат XML-ЭЦП

Электронная цифровая подпись. Формат XML-ЭЦП

Настоящий документ определяет требования к формату Электронной цифровой подписи, используемой в Системе. Электронная цифровая подпись в формате XMLdsig (далее XML-ЭЦП) используется для представления электронной цифровой подписи в документах формата XML. XML-ЭЦП формируется в рамках Рекомендации W3C «XML-Signature Syntax and Processing» от 01.01.2001. На формат подписи накладываются дополнительные ограничения, приводимые в настоящем документе.

Ссылки на используемые стандарты приведены в Приложении№8 к настоящим Правилам.

Здесь и далее термины «элемент» и «узел» являются синонимами.

1. Формат XML-ЭЦП для подписи одного элемента XML-документа (далее Формат)

2. Требования к подписываемому XML-Документу

2.1. Документ не должен содержать иных элементов с именем Signature в пространстве имен «http://www. w3.org/2000/09/xmldsig#», кроме элементов, соответствующих настоящему Формату.

3. Пояснения к формату и требования к документу:

3.1. Значением XML-ЭЦП является XML-элемент в формате соответствующем п.1 настоящего Приложения.

3.2. Значение XML-ЭЦП включается внутрь подписываемого элемента XML-документа, который определяется как элемент, на который ссылается первый элемент «SignedInfo/Reference» в элементе «Signature/SignedInfo». При этом Значение XML-ЭЦП должно являться дочерним узлом подписываемого элемента. При вычислении и проверке электронной цифровой подписи рассматривается подпись указанного элемента документа, исключая Значение XML-ЭЦП и всех следующих за ним «соседних» элементов.

3.3. Все компоненты значения XML-ЭЦП (элементы, атрибуты и их значения) должны в точности повторять приведенный Формат.

3.4. Значения, заключенные в фигурные скобки, являются переменными величинами и вычисляются в процессе создания XML-ЭЦП.

3.5. Для представления расширенных свойств XML-ЭЦП используется пространство имен «http://cabinet. *****/schema/xmldsigext-frsd/rel-1/».

3.6. Значения атрибутов, начинающиеся со строки вида «http://cabinet. *****/info/OID/», являются ссылками на интернет-страницы с описанием алгоритма, применяемого для получения соответствующего значения элемента XML-ЭЦП. Остальная часть строки значения является уникальным OID идентификатором алгоритма.

3.7. Значения атрибута «Id» XML-ЭЦП должны формироваться в соответствии со стандартами X.667 и RFC 4122.

3.8. Значения атрибута «Id» подписываемого XML-документа должны быть уникальными в рамках всего документа и не совпадать со значениями п.3.7 атрибута «Id» других элементов документа.

3.9. В элемент SignatureProperty не допускается включение иных элементов, кроме принадлежащих пространству имен «http://cabinet. *****/schema/xmldsigext-frsd/rel-1/».

3.10. Дата и время указываются в формате ГГГГ-ММ-ДДTчч:мм:ссZ, где ГГГГ – год, ММ – месяц (01–12), ДД – день (01–31), чч – час (00–23), мм – минута (00–59), сс – секунда (00–59). Указывается универсальное координированное время формирования подписи.

3.11. Значением элемента «X509Certificate» является Сертификат лица, подписавшего элемент документа, закодированный в кодировке Base64 (RFC 3548), полученный из файла сертификата X.509 в кодировке DER (стандарт ITU-T X.509, RFC 2459).

3.12. Значениями атрибутов «URI» и «Target», элементов XML-ЭЦП, являются ссылки на элементы подписываемого документа и на элементы значения XML-ЭЦП. Значения атрибутов «URI» могут быть представлены в следующих вариантах:

3.12.1. Форма «#xpointer(//*[@uuid=’ ‘])» обозначает ссылку на подписываемый элемент XML-документа, имеющего атрибут «uuid» со значением равным «Идентификатор подписываемого элемента». В документе должен быть только один элемент, отвечающий данному условию поиска.

3.12.2. Форма «# » обозначает ссылку на элемент значения XML-ЭЦП, содержащий атрибут «Id», значение которого равно « ».

Подпись документов, файлов XML ЭЦП (электронно цифровой подписью)

Подпись документов, файлов XML ЭЦП (электронно цифровой подписью)

Долгое время для меня самым наболевшим вопросом было, как и чем подписать документы и XML файлы электронной подписью или цифровой подписью. Это хорошо, когда ты в офисе и все программы для подписи документов и XML файлов, установлены на твоем рабочем месте. Но в моей работе часто возникали ситуации, когда сделать и подписать документы, XML файлы, нужно было находясь далеко от своего рабочего места или как всегда сделать срочно и сейчас, находясь дома. Покупать и устанавливать программное обеспечение для подписания электронно цифровой подписью, еще и домой, или же на ноутбук и вечно его таскать с собой, слишком накладно. Тогда я задался целью найти в интернете свободно распространяемые программы которыми возможно подписать документы и XML файлы электронно цифровой подписью- ЭЦП. Именно такие программы, а так же одну платную, мы и рассмотрим ниже.

Для отправки в Росреестр, и это обязательно, все документы должны быть подписаны ЭЦП (электронно цифровой подписью), так же порой нужно проверить свою или чужую ЭЦП.

После установки программы и ее запуска, добавляем в программу файлы которые необходимо подписать. Вкладка «действия», кнопка «добавить».

Для подписи всех файлов сразу их нужно все выделить — «Shift + правая кнопка мышки» или «Shift + стрелка вниз». Затем нажимаем «Подписать», в появившимся окне либо добавляем сертификат, либо оставляем тот что был выбран ранее, или же меняем на другой. Еще раз на помню, что для сдачи в Росреестр в данном окне не должно быть более 1 сертификата! Так же, выставляем все настройки как указано на рисунке:

XMLDSig: формат подписи XML

Опубликовано:

29 августа 2012 в 19:02

Отмечу несколько особенностей формата XMLDSig:

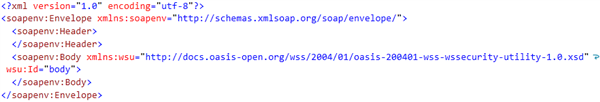

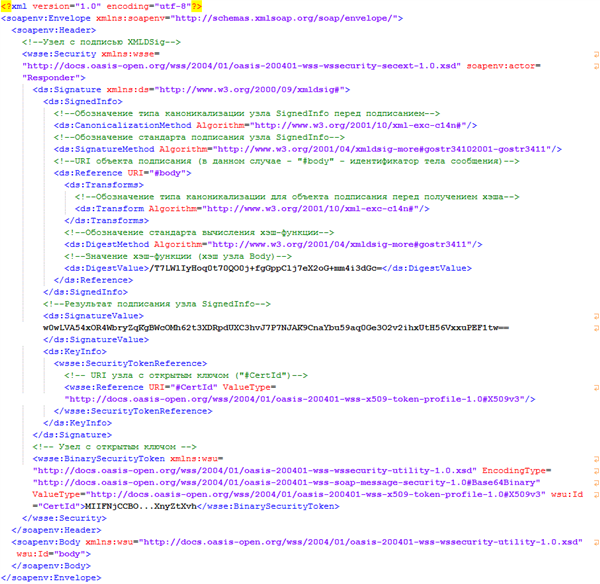

1. Объектом подписания может служить не весь XML-документ, а только его часть, т.е. определённый узел. Согласно OASIS Standard 200401 подписываемым объектом является тело (узел Body) SOAP-сообщения.

2. Различные части XML-документа могут быть подписаны несколькими исполнителями.

3. XML-подпись может находиться на разных уровнях по отношению к подписываемому объекту:

4. Для проверки действительности ЭП необходим доступ к объекту подписания.

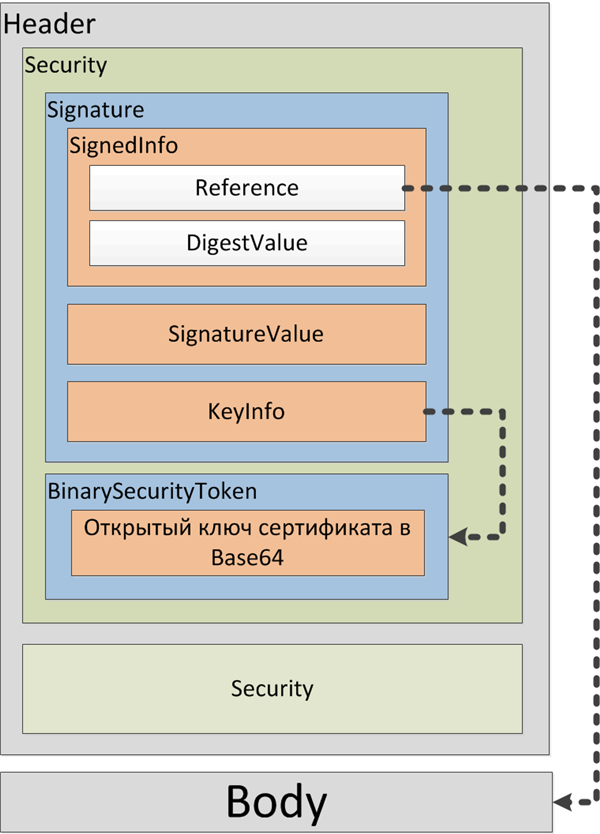

Структура SOAP-коверта

В общем случае сообщение состоит из заголовка и тела: Header и Body. Header содержит метаданные, а Body данные. XML-подпись помещается в узел Header.

Криптографические алгоритмы и каноникализация.

В силу гибкости правил составления XML, одна и та же структура документа и одна и та же часть информации могут быть представлены различными XML-документами. Рассмотрим два документа:

С логической точки зрения они равнозначны, то есть имеют одинаковую XML-схему. Но XML-файлы этих листингов не содержат одну и ту же последовательность символов, что повлечёт разные результаты, например, при получении значения хэша.

Во избежание подобных разночтений были приняты строгие правила форматирования и требования к содержанию XML-сообщений. Процесс приведения XML-документов к унифицированному (каноническому) виду называют каноникализацией (англ. Canonicalization). Примерами правил может быть применение определённой схемы кодирования (UTF-8), нормализация значений атрибутов, использование двойдых кавычек для значений атрибутов, определённый порядок атрибутов и объявлений пространств имён, и др. Каноникализация XML бывает нескольких видов, которые отличаются составом правил. Побробнее о процессе каноникализации можно прочитать в официальной спецификации W3C (русскоязычные статьи на эту тему можно найти здесь и здесь)

Библиотека SIRCrypt

Для реализации подписания XML в DIRECTUM была написана COM-библиотека, внутри которорй описаны 3 класса: Hasher, Signer и XMLCanonicalizer для получения хэша, значения ЭП и каноникализации XML-документов соответственно.

Для функционирования библиотеки требуется Crypto PRO CSP (тестировалась на версии Crypto PRO CSP 3.6.6497 KC2) и .NET (минимально 2.0).

Регистрация библиотеки выполняется выполнением следующей команды:

> regasm.exe «путь к dll» /codebase /tlb

Объект Hasher для вычисления хэша по ГОСТ

Содержит поля Content (тип ‘строка’) и HashValueAsBase64 (тип ‘строка’), а также метод для вычисления значения хэш-функции Hash(). Для вычисления необходимо означить Content, вызвать метод Hash(), в результате которого в поле HashValueAsBase64 запишется значение хэш-функции в Base64.

Объект Signer для получения значения ЭП по ГОСТ

Содержит поля Content (тип ‘строка’), ContainerName (тип ‘строка’), CertificateAsPEM (тип ‘строка’), BESignatureValueAsBase64 (тип ‘строка’), метод Sign(). После инициализации объекта необходимо означить Content (данные для подписания), ContainerName (имя контейнера закрытого ключа сертификата), вызвать метод Sign(). После чего в поле CertificateAsPEM попадёт соответствующий закрытому ключу сертификат в Base64, а в поле BESignatureValueAsBase64 значение подписи в виде Base64-строки.

Объект XMLCanonicalizer для каноникализации XML

Содержит поля XMLContent (тип ‘строка’), CanonicalXML (тип ‘строка’), метод C14NExc(). Для получения канонической формы XML нужно означить XMLContent, вызвать C14NExc(), получить результат из поля CanonicalXML.

Структура XML-подписи

Далее нужно подготовить структуру Security и включить её в Header.

Заполнение структуры Security происходит в следующем порядке:

Для того, чтобы проверить сформированную таким образом ЭП необходимо проделать все действия в обратном порядке, а именно:

Пример использования

Пакет разработки и библиотека

Примеры подписания XML на ISBL (сценарий): dev.zip (5,95 Кб)

Для постоянного использования код, выполняющий типовое подписание готового SOAP-конверта, вынесен в функцию SignSOAP().

Для подписания используется сертификат из личного хранилища сертификатов текущего пользователя.

Cертификат для тесподписания можно получить на тестовом центре сертификации КриптоПРО.

Смешанный (клиент/сервер) алгоритм формирования цифровой подписи xmlDsig на основе CryptoPro Browser Plugin

На хабре уже была обзорная статья о механизмах создания ЭЦП в браузере, где было рассказано о связке Крипто-Про CSP +их же плагин к браузерам. Как там было сказано, предварительные требования для работы — это наличие CryptoPro CSP на компьютере и установка сертификата, которым собираемся подписывать. Вариант вполне рабочий, к тому же в версии 1.05.1418 плагина добавлена работа с подписью XMLDsig. Если есть возможность гонять файлы на клиент и обратно, то для того, чтобы подписать документ на клиенте, достаточно почитать КриптоПрошную справку. Все делается на JavaScript вызовом пары методов.

Однако, что если файлы лежат на сервере и хочется минимизировать трафик и подписывать их, не гоняя на клиент целиком?

Интересно?

Итак, клиент/серверный алгоритм формирования цифровой подписи XMLDSig.

Информацию об спецификации по XMLDsig можно найти по адресу тут.

Я буду рассматривать формирование enveloping signature (обворачивающей подписи) для xml-документа.

Простой пример подписанного xml:

Чтобы лучше понять, что из себя представляет enveloping signature, предлагаю краткий перевод описания тэгов из спецификации:

Итак, исходные данные:

Код на C#, который заработал в моем случае:

Шаг №3.

Берем хэш от канокализированного SignedInfo.

Тут возможны 2 варианта-серверный и клиентский.

3.1) Взятие хэша на клиенте. Именно его я использую, так что опишу его первым:

На сервере кодируем канокализированный SignedInfo в base64

C#:

и отправляем эти данные на клиент.

На клиенте берем хэш с помощь криптопрошного плагина

JavaScript:

Посмотреть хэш можно с помощью hashObject.Value

3.2)Считаем хэш на сервере и отправляем на клиент. Этот вариант у меня так и не заработал, но честно сказать я особо и не пытался.

Возможно хэш надо преобразовывать в base64.

Отправляем на клиент, там используем

Именно на методе hashObject.SetHashValue у меня падала ошибка. Разбираться я не стал, но криптопрошном форуме говорят, что можно как-то заставить ее работать.

Если соберетесь реализовывать серверный алгоритм генерации хэша, то вот пара полезных советов:

1) Посчитайте хэш на клиенте и на сервере от пустой строки. он должен совпадать, это значит ваши алгоритмы одинаковые.

Для GOST3411 это следующие значения:

base64: mB5fPKMMhBSHgw+E+0M+E6wRAVabnBNYSsSDI0zWVsA=

hex: 98 1e 5f 3c a3 0c 84 14 87 83 0f 84 fb 43 3e 13 ac 11 01 56 9b 9c 13 58 4a c4 83 23 4c d6 56 c0

2) Добейтесь, чтобы у вас совпадали хэши для произвольных данных, генерируемые на клиенте и на сервере.

После этого можно пересылать клиенту только хэш от SignedInfo вместо всего SignedInfo.

Шаг №4.(клиент)

Генерируем SignatureValue и отсылаем на сервер SignatureValue и информацию о сертификате

Возвращем на сервер binReversedSignatureString и certValue.

Код функций из utils не выкладываю. Мне его подсказали на форуме криптоПро и его можно посмотреть в этой теме

Шаг №5. (сервер)

Заменяем в сгенерированном на шаге №1 тэге Signature значения тэгов SignatureValue и X509Certificate значениями, полученными с клиента

Шаг №6. (сервер)

Верифицируем карточку.

Если верификация прошла успешно, то все хорошо. В результате мы получаем на сервере документ, подписанный клиентским ключом, не гоняя туда-обратно сам файл.

Примечание: если работа ведется с документом, уже содержащим подписи, то их надо отсоединить от документа до шага №1 и присоединить к документу обратно после шага №6

В заключение хочется сказать большое спасибо за помощь в нахождении алгоритма участникам форума КриптоПро dmishin и Fomich.

Без их советов я бы плюхался с этим в разы дольше.

Как получить электронную подпись

И в каком случае какой вид пригодится

Электронная подпись (ЭП) — то же самое, что обычная подпись, но в электронном виде. Она приравнивает любой электронный документ к бумажному оригиналу.

Что такое электронная подпись

По сути подпись — это специально сгенерированный файл с цифрами, который крепится к электронному документу. Этот файл отвечает на три главных вопроса:

Раньше еще использовали термин «электронная цифровая подпись», но сегодня он устарел — в законе теперь пишут «электронная подпись»

Электронная подпись гарантирует, что документ подписал владелец электронной подписи. А неквалифицированная и квалифицированная подписи покажут, изменился ли документ после подписания.

Зачем нужна электронная подпись

Электронная подпись понадобится тем, кто собирается использовать в работе электронные документы, сдавать отчетность и получать услуги в интернете.

Вот как используют электронную подпись юридические лица:

А вот что могут сделать с электронной подписью обычные граждане:

Обычно физлица делают электронную подпись, чтобы передавать документы госслужбам — например, удаленно подают заявление на регистрацию по месту жительства или отправляют иск или доверенность в суд. Но на самом деле электронная подпись может заменить рукописную в любых случаях. Вот как, к примеру, ее можно использовать:

О том, как еще обычный человек может использовать электронную подпись на практике, мы рассказывали в другой статье.

Как устроена ЭП

Просмотреть подпись можно с помощью сертификата открытого ключа — электронного документа, в котором есть следующая информация:

Программа СКЗИ проверяет хэш-сумму и сравнивает ее с содержанием документа. Если все совпало, документ не меняли и подпись цела. Несовпадения означают, что документ изменили после того, как подписали. Тогда подпись автоматически считается недействительной и документ теряет юридическую силу.

Виды ЭП и их отличия

В законе описаны несколько видов электронной подписи: простая, неквалифицированная и квалифицированная.

Простая электронная подпись самая доступная. Это логин и пароль, которые подтверждают, что пользователь авторизовался в системе. C помощью этой подписи можно подтвердить обращение в органы власти или подписать заявку на услугу. Еще ей можно пользоваться во внутреннем документообороте компании и подписывать служебные письма.

Например, вы заходите в мобильный банк при помощи логина и пароля или подтверждаете оплату в интернете кодом из смс. По условиям договора с банком такая подпись равнозначна обычной подписи.

Простая электронная подпись уязвима, поэтому ее применяют не везде. Если вы работаете с имущественными и финансовыми документами, то лучше ее не использовать. Она подтвердит, что документ подписали, но не гарантирует, что его не меняли и что его подписал нужный человек. Это будет проверять арбитражный суд, если возникнет спорная ситуация.

Эту подпись используют в электронном документообороте. Ей подписывают договоры, контракты и агентские отчеты, но только если стороны заключили соглашение о доверии таким подписям и электронным документам.

Неквалифицированные подписи можно генерировать внутри компании или сервиса с помощью бесплатных инструментов. Государство не может контролировать неквалифицированную подпись: ее может выдать кто угодно, ей может владеть кто угодно и она не защищена средствами, которым доверяет государство. Именно поэтому в судебных инстанциях не принимают такие подписи.

Целостность подписи проверяют двумя способами:

Так определяют, что подпись не была утеряна, украдена или просрочена, когда ее использовали.

Сертификат квалифицированной подписи необходимо обновлять каждый год: помнить, когда она перестает действовать, и вовремя заказывать перевыпуск.

У квалифицированной подписи есть два важных преимущества.

Взломать квалифицированную подпись практически невозможно — это потребует слишком больших вычислительных ресурсов. Если вы потеряете закрытый ключ, по вашему сигналу удостоверяющий центр отзовет сертификат — подписывать документы с его помощью будет нельзя.

Ее можно использовать в любых операциях с электронными документами. Ей доверяют арбитражный суд и налоговая служба, поэтому чаще всего ей подписывают электронные счета-фактуры, налоговые декларации и договоры.

Где можно использовать электронную подпись

| Простая | Неквалифицированная | Квалифицированная | |

|---|---|---|---|

| Внешние и внутренние электронные документы | + | + | + |

| Документооборот с физическими лицами | + | + | + |

| Госуслуги | + | — | + |

| Документы для ИФНС в личном кабинете налогоплательщика | — | + | + |

| ПФР и ФСС | — | — | + |

| Арбитражный суд | — | — | + |

Как начать работать с квалифицированной электронной подписью

Чтобы начать работать с электронной подписью, необходимо подготовить свое рабочее место и приобрести сертификат подписи. Сертификат выдают быстро — в течение часа.

Еще для работы с квалифицированной подписью надо будет установить программу для криптозащиты информации (СКЗИ). Самые распространенные средства криптозащиты в России — это «Криптопро CSP», Signal-com CSP, «Лисси CSP», Vipnet CSP. Все они примерно одинаковые.

Какое конкретно СКЗИ потребуется и какие настройки будут нужны, вам скажут в удостоверяющем центре или МФЦ.

Как приобрести подпись юридическому лицу и ИП

Юридические лица получают квалифицированные сертификаты подписи в удостоверяющем центре или МФЦ.

Найти удостоверяющий центр можно в списках аккредитованных центров на сайте Минкомсвязи или на сайте e-trust.gosuslugi.ru. Выбирайте тот центр, у которого есть филиал в вашем городе. Удаленно электронную подпись получить нельзя, придется идти за подписью лично.

Чтобы получить электронную подпись, вам потребуются следующие документы:

Если подпись получает представитель, ему дополнительно потребуются:

Когда вы подпишете заявление, надо будет оплатить счет. Лучше платить наличными или банковской картой. Если будете платить банковским переводом, вам придется ждать, когда оплата пройдет. Срок ожидания зависит от того, как быстро банк обработает платеж: можно прождать несколько минут, а можно и несколько дней.

Как приобрести подпись физическому лицу

Обычные граждане могут пользоваться любой подписью — простой, неквалифицированной и квалифицированной. Как правило, простая подпись используется для авторизации на госуслугах, где можно заказывать информационные услуги в электронном виде. Неквалифицированной подписью можно пользоваться по договоренности для обмена документами с юридическими лицами. А с помощью квалифицированной подписи получают госуслуги, связанные с имущественными операциями. Например, ею можно подписать договор купли-продажи квартиры и подать его на государственную регистрацию. Или оформить юрлицо без посещения налоговых органов, назначить его директора и других должностных лиц.

Физическим лицам проще всего получить подпись в ближайшем МФЦ: рядом может не быть удостоверяющих центров, а МФЦ найдется всегда. Для этого надо записаться на прием и подготовить следующие документы:

Расходы на электронную подпись в Москве для физических лиц — 2150 Р

| Токен | 1200 Р разово |

| Электронная подпись | от 950 Р в год |

| Программа СКЗИ | 0 Р |

Расходы на электронную подпись в Москве для юридических лиц — 2700—3600 Р

| Токен | 1200 Р разово |

| Электронная подпись | от 1500 Р в год |

| Программа СКЗИ | 0 Р или коммерческая СКЗИ на выбор от 900 Р |

Как подписать документ электронной подписью

Например, так работает процесс подписания с помощью программы « Крипто-АРМ »:

Документы « Микрософт-офис » подписать еще проще:

Инструкция по установке ЭП на сайте поддержки Микрософт

Документы можно подписывать в электронной почте и облачных хранилищах — например, в «Дропбоксе» и на «Яндекс-диске». Для этого нужно установить специальное расширение для браузера. Такое расширение добавляет в интерфейс вашего файлового хранилища кнопку «Подписать».

В « Гугл-докс » плагины для электронной подписи можно найти во вкладке «Дополнения».

Как проверить подлинность подписи

Чтобы проверить подлинность подписи и неизменность документа, воспользуйтесь любым из бесплатных сервисов:

Можно ли передать подпись другому

Теоретически можно. По закону вы должны не допускать того, чтобы подпись попала в чужие руки без вашего согласия. Получается, другой человек может использовать вашу подпись, если вы согласились на это. Но ответственность за любой подписанный документ все равно несет владелец подписи.

Что делать, если потеряли электронную подпись

Если вы потеряли ключ от подписи или его украли, сразу обратитесь в удостоверяющий центр или МФЦ, который выдавал вам сертификат. Центр отзовет ваш сертификат, чтобы его не могли использовать мошенники. Еще обязательно сообщите об этом контрагентам, чтобы они знали, что вашей утерянной подписью могут воспользоваться злоумышленники.

Восстановить утерянный сертификат или ключ ЭП невозможно. Нужно получать новый: собирать документы и идти в удостоверяющий центр.

Как перевыпустить сертификат

Срок действия сертификата электронной подписи — год. Когда он подойдет к концу, выпустите новый сертификат. Для этого обратитесь с заявлением в удостоверяющий центр или МФЦ. Если в документах ничего не изменилось, нести их снова не нужно. Если какие-то документы поменялись, нужно принести оригиналы только этих документов.

Минутка технического занудства (слабонервным лучше сразу в конец пролистать, там чуть веселее):

> «В итоге она создаст уникальное сочетание данных документа — хэш-сумму. Уникальным оно будет благодаря закрытому ключу — особой последовательности символов, которая формирует файл подписи.»

Теперь немного про ключи и зачем нужны:

(Увы, весь пост не влез, продолжение ниже)

Итак, как все таки работает электронная подпись?

Parmigiano, это самое понятное описание принципов криптографии открытого ключа, которое я видел. Спасибо огромное!

Parmigiano, отличный сторителлинг. И спасибо за разъяснение! Немного поправим текст в части описания закрытого ключа. А то в ходе редакторских правок и попыток написать все понятным языком чуть упустили техническую точность.

Павел, да вы жёстко всё упустили. После этого начинаешь сомневаться, а корректны ли статьи ТЖ по другим тематикам, где я не специалист. Умилительно наблюдать столь скромную оценку труда Parmigiana, который является лучшим описанием принципов работы ключей для шифрования и контроля целостности простыми словами 😐